Mikrotik RouterOS kullanıcıları için IP adres listelerini güncel tutmak, belirli bağlantılara veya hizmetlere erişimi kontrol etmek adına oldukça önemlidir. RouterOS üzerindeki address-list ve schedule özelliklerini kullanarak, güvenlik politikalarınızı otomatikleştirebilir, örneğin Cloudflare ve Spamhaus gibi sağlayıcılardan gelen IP adres listelerini düzenli olarak güncelleyebilirsiniz. Bu, bağlantılarınızı korurken, güvenlik duvarı kurallarınızı sürekli güncel tutmanıza olanak tanır.

Aşağıda popüler IP listeleri ve bu listeler için otomatik güncelleme işlemlerini nasıl yapabileceğinizi paylaşıyoruz.

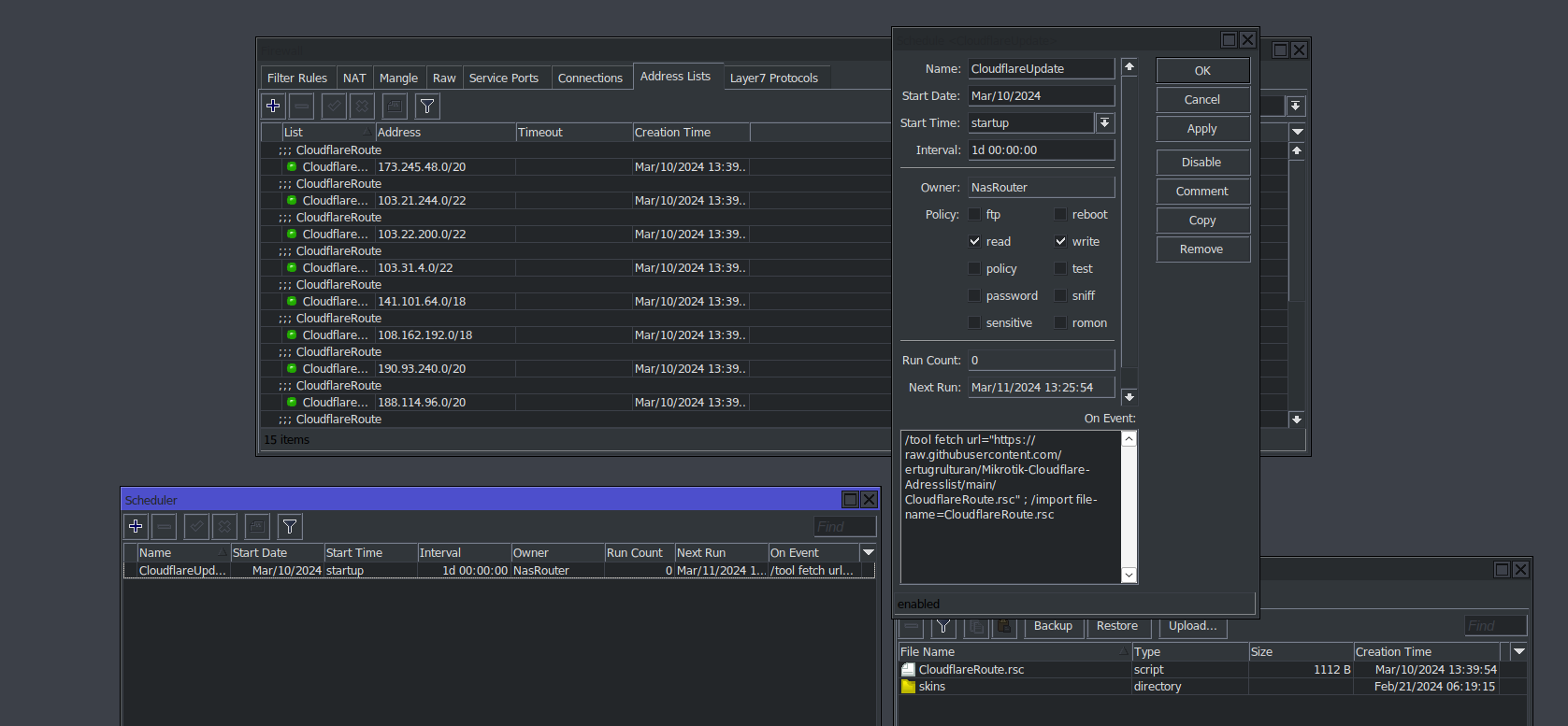

1. Cloudflare Mikrotik Adresslist

Cloudflare IP adreslerini whitelist (izin verilenler) listesine ekleyerek, belirli portlara yalnızca Cloudflare üzerinden erişim sağlanmasını sağlayabilirsiniz. Bu işlem, sunucunuzu doğrudan internetten gelebilecek tehditlere karşı korumanıza yardımcı olur. Schedule komutunu 7 günde bir çalıştırmanız, listeyi güncel tutmak için yeterli olacaktır.

1

/ip firewall address-list remove [find list="CloudflareRoute"] ; /tool fetch url="https://raw.githubusercontent.com/lwertugrul/Mikrotik-Cloudflare-Adresslist/main/CloudflareRoute.rsc" ; /import file-name=CloudflareRoute.rsc

2. Cloudfront Mikrotik Adresslist

Cloudfront, Amazon’un sunduğu CDN (Content Delivery Network) hizmetidir ve bu adres listesi, Cloudfront IP’lerine özel bağlantı izinleri vermenizi sağlar. Özellikle CDN bağlantılarına yönelik izinler vermek istiyorsanız, Cloudflare’de olduğu gibi bu listeyi de haftada bir güncelleyebilirsiniz.

1

/ip firewall address-list remove [find list="CloudFrontips"] ; /tool fetch url="https://raw.githubusercontent.com/lwertugrul/Mikrotik-Cloudfront-Adresslist/main/CloudFront.rsc" ; /import file-name=CloudFront.rsc

3. Spamhaus Mikrotik Adresslist

Spamhaus, spam kaynakları ve kötü amaçlı IP adresleri ile mücadele eden bir güvenlik ağıdır. Spamhaus adres listesini kullanarak, 25 numaralı SMTP portuna yapılan zararlı bağlantıları engelleyebilir veya tüm ağ trafiğiniz için bu port üzerinden gelen zararlı bağlantıları durdurabilirsiniz. Bu listeyi her gece 00:00’da güncellemek önerilir.

1

/ip firewall address-list remove [find list="SpamHaus"] ; /tool fetch url="https://raw.githubusercontent.com/lwertugrul/Spamhaus-Mikrotik-Drop-Adresslist/refs/heads/main/spamhaus_drops.rsc" ; /import file-name=spamhaus_drops.rsc

4. Türkiye Mikrotik Adresslist

Türkiye IP adreslerinden gelen bağlantıları yönetmek veya Türkiye dışından gelen erişimleri kısıtlamak için bu listeyi kullanabilirsiniz. Liste, Türkiye IP adreslerine özel olup her 7 günde bir güncellenmesi yeterlidir. Bu sayede Türkiye’den gelen bağlantılara özel kurallar tanımlayabilirsiniz.

1

/tool fetch url="https://raw.githubusercontent.com/lwertugrul/Mikrotik-TurkishIPS-Adresslist/refs/heads/main/turkiships.rsc" ; /import file-name=turkiships.rsc

5. Crowdsec Zararlı IP Mikrotik Adresslist

Crowdsec tarafından sağlanan bu liste, DDOS, ücretsiz proxyler, hack scanner gibi yaygın saldırılarda kullanılan IP’leri içerir. Bu listeyi düzenli olarak güncelleyerek, ağınızdaki saldırı riskini azaltabilirsiniz. Schedule işlemini 24 saatte bir çalıştırarak listenin sürekli güncel kalmasını sağlayabilirsiniz.

1

/tool fetch url="https://raw.githubusercontent.com/lwertugrul/Mikrotik-Crowdsec-Free-Adresslist/refs/heads/main/Crowdsec_FreeBlacklist.rsc" ; /import file-name=Crowdsec_FreeBlacklist.rsc

Ek İpuçları:

Schedule Komutları: Her bir adres listesi için belirttiğimiz zaman aralıklarında güncelleme yaparak hem kaynak kullanımını optimize edebilir hem de en güncel güvenlik verileriyle çalışabilirsiniz. Firewall Kuralları ile Entegre Etme: Oluşturulan address-list’leri belirli firewall kuralları ile birleştirerek, zararlı trafiği ağınıza ulaşmadan durdurabilirsiniz.

Bu şekilde, Mikrotik RouterOS üzerinde kurduğunuz güvenlik katmanlarını düzenli olarak güncel tutarak ağınıza yönelik tehditleri en aza indirebilirsiniz. Güvenle kalın.